动态SQL动态 SQL 是 MyBatis 的强大特性之一,一般而言,如果不使用动态SQL来拼接SQL语句,是比较痛苦的,比如拼接时要确保不能漏空格,还要注意去掉列表最后一个列名的逗号等,但是利用动态 SQL,就可以彻底摆脱这种痛苦。...

分类 "安全研究" 下的文章

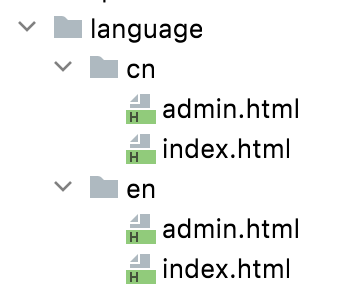

本文首发于跳跳糖社区:http://tttang.com/archive/1532/博客用于备份0x01 写在前面如果需要让你对一套CMS的安全性进行研究分析,你会从哪里入手?或许你会回答代码审计的那一套知识点。那么,如果需要让你要对...

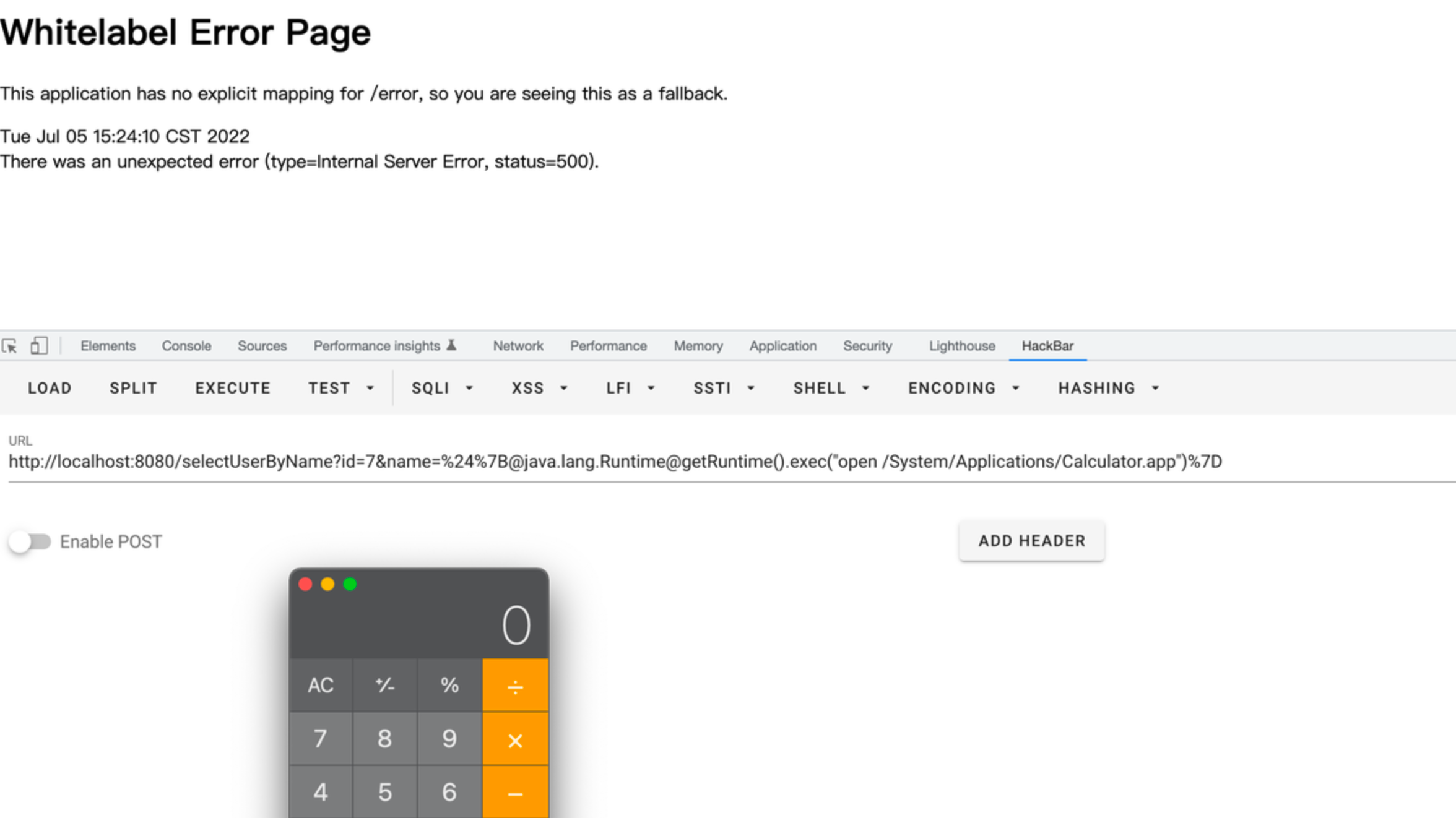

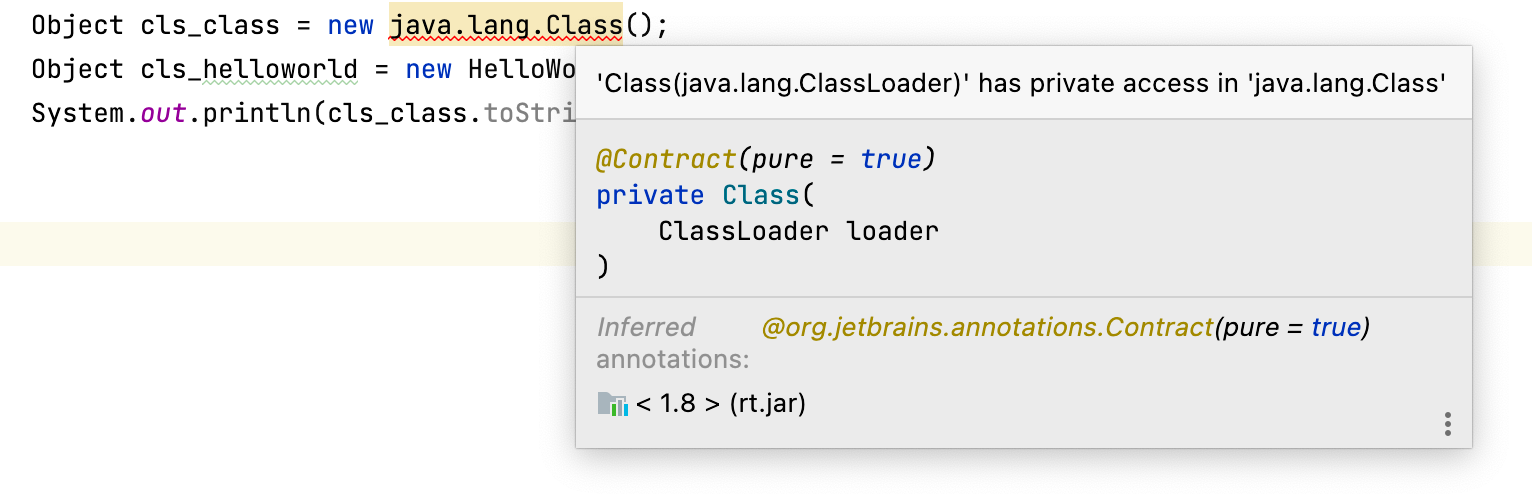

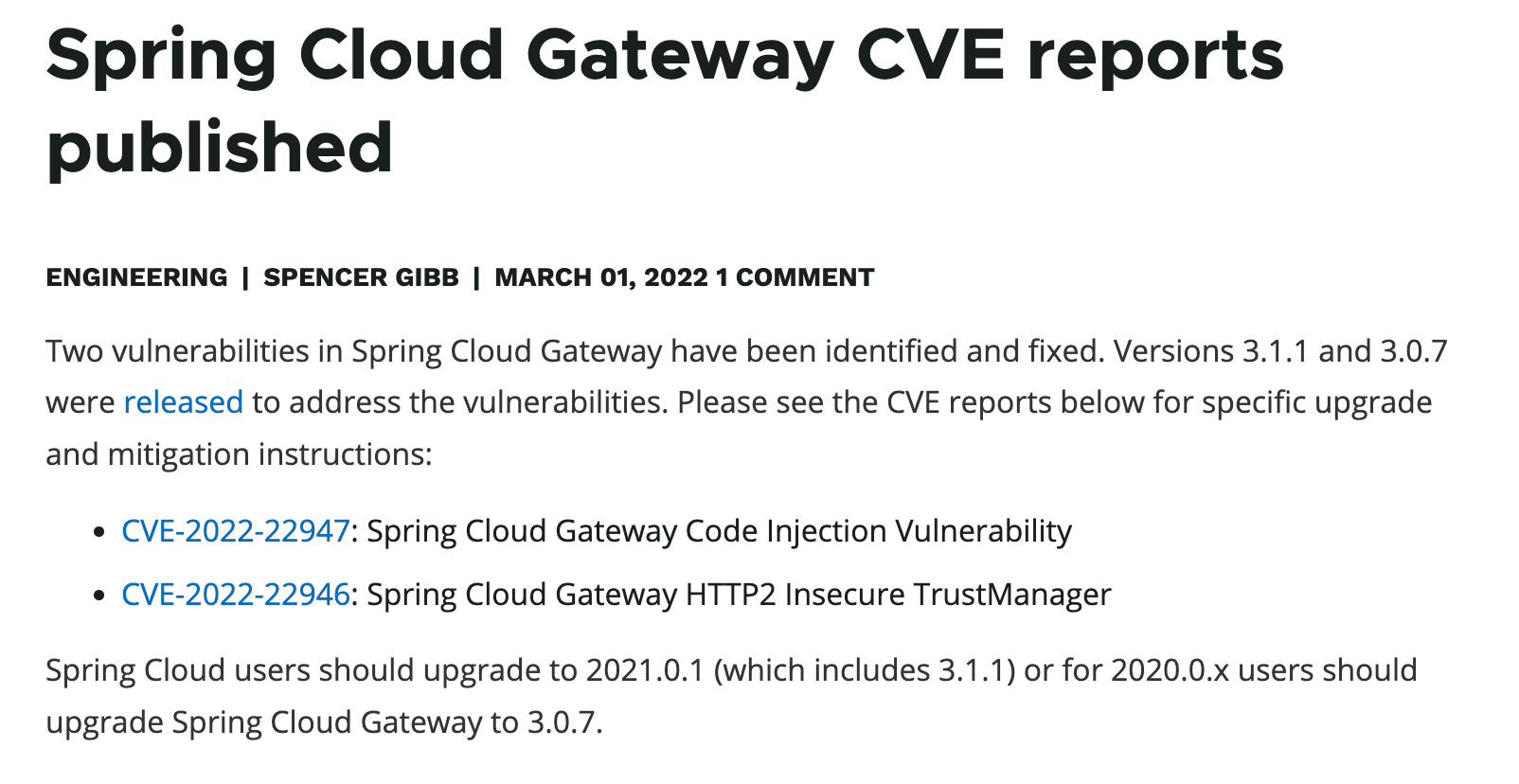

0x01 写在前面本周二(3.1)的时候Spring官方发布了 Spring Cloud Gateway CVE 报告其中编号为 CVE-2022-22947 Spring Cloud Gateway 代码注入漏洞的严重性为危急,周三...

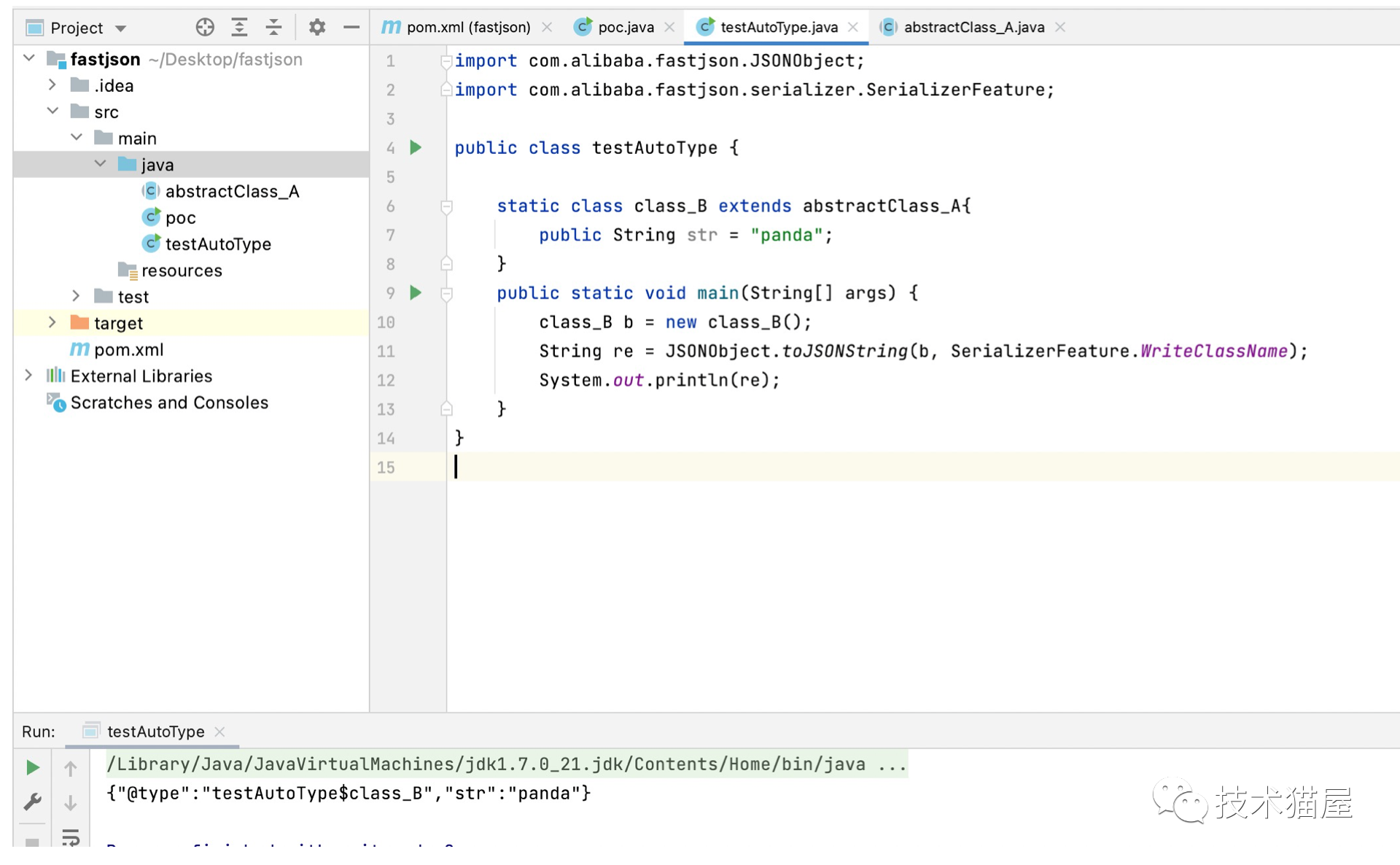

去年写的文章,没发出来,给公众号增加点内容,也留点笔记写在前面自2017年3月15日 fastjson 1.2.24版本被爆出反序列化漏洞以来,其就成为了安全人员中的重 点研究对象,即使后来 fastjson 为了安全设置了check...

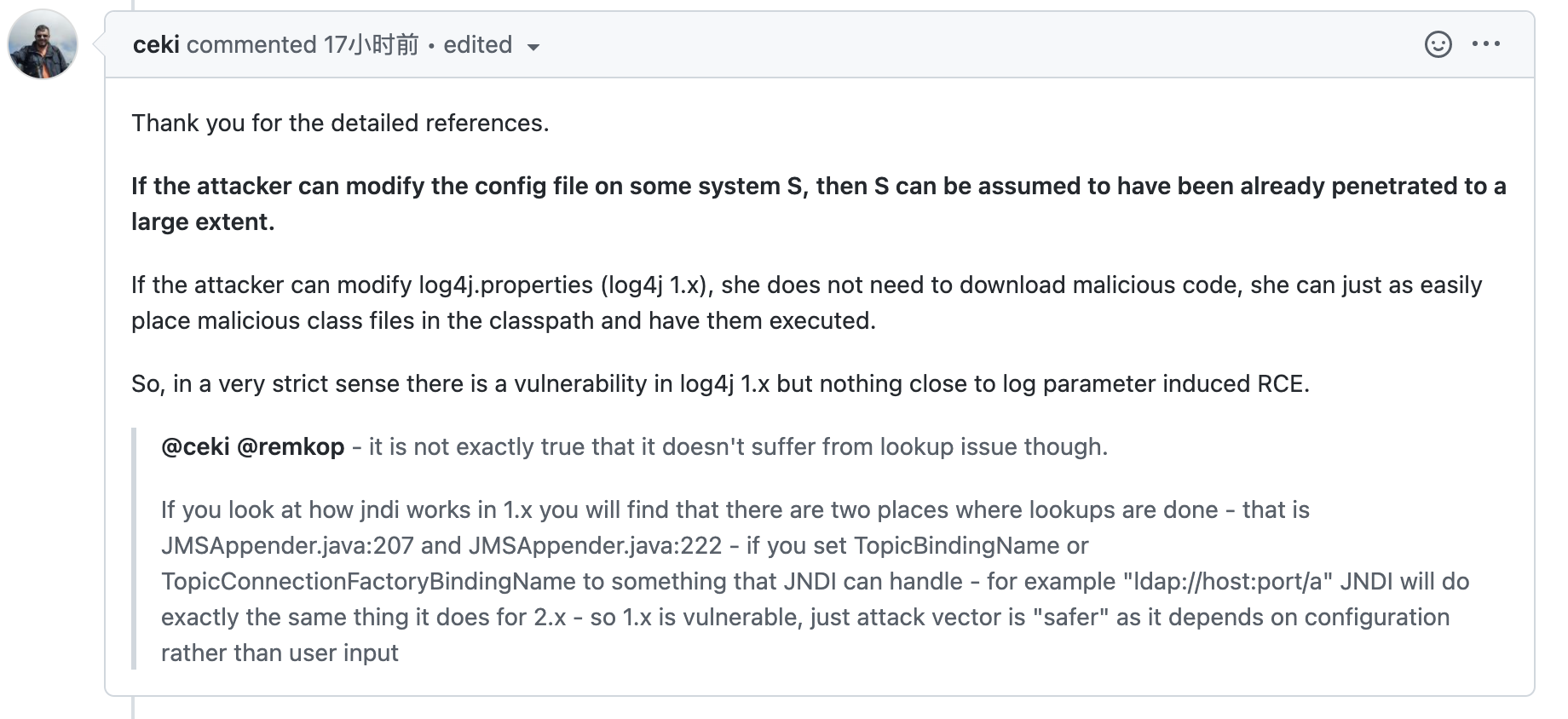

0x01 写在前面对 log4j2 漏洞的后续研究中,发现一些有趣的东西,记录分享一下0x02 log4j 真的在任何情况不存在 JNDI注入吗?首先提出一个问题,log4j 真的在任何情况不存在 JNDI注入吗?答案是否定的。翻阅 ...

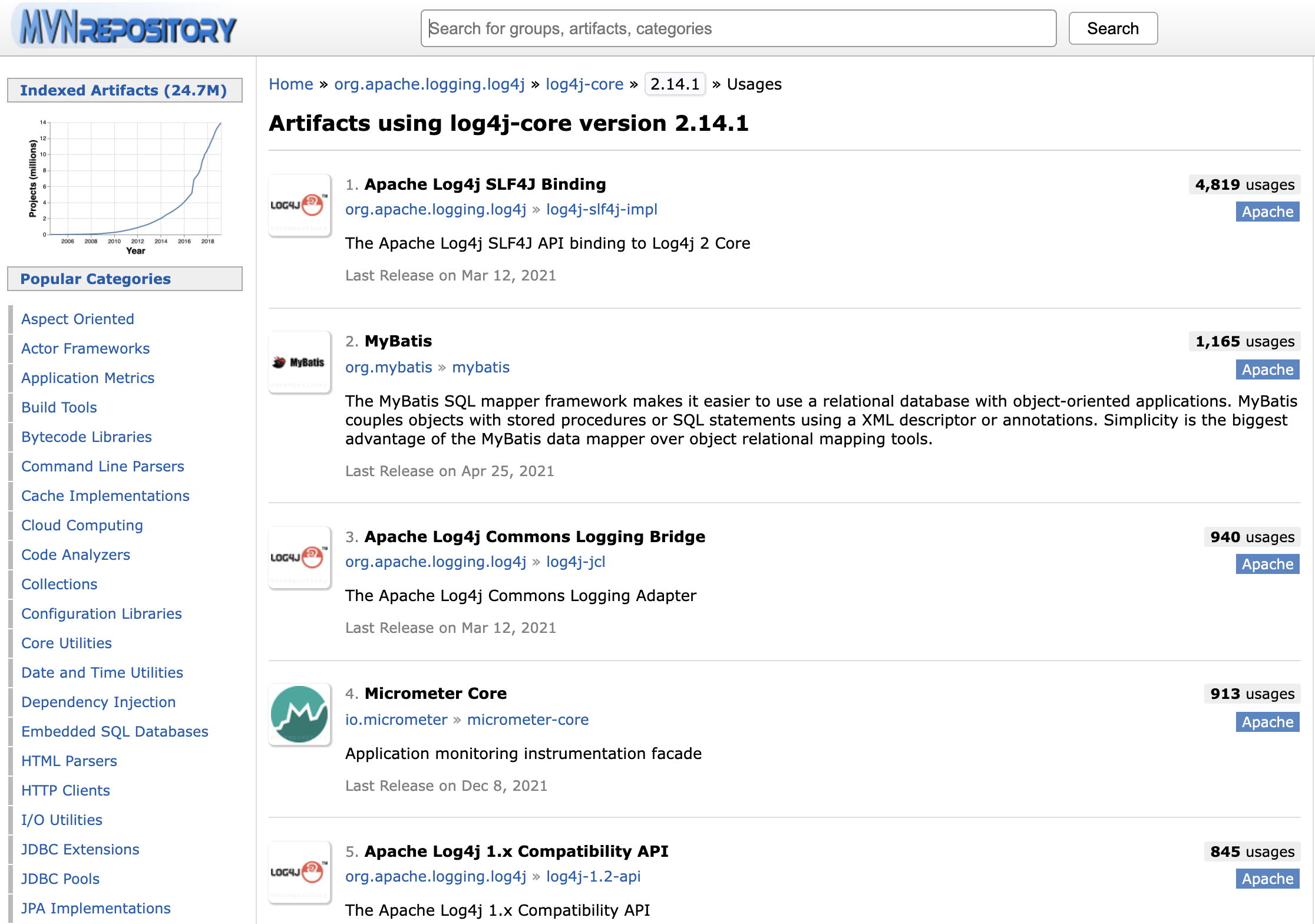

0x01 写在前面2021 年 12 月 9 号注定是一个不眠之夜,著名的Apache Log4j 项目被爆存在远程代码执行漏洞,且利用简单,影响危害巨大,光是引入了 log4j2 依赖的组件都是数不清,更别提项目本身可能存在的风险了...

0x01 写在前面前段时间补上了迟迟没有写的 文件包含漏洞原理与实际案例介绍一文,在其中就提到了 Thymeleaf SSTI 漏洞,昨天在赛博群里三梦师傅扔了一个随手挖的 CVE——Thymeleaf SSTI Bypass,想着之...

0x01 写在前面jdk8u20原生反序列化漏洞是一个非常经典的漏洞,也是我分析过最复杂的漏洞之一。在这个漏洞里利用了大量的底层的基础知识,同时也要求读者对反序列化的流程、序列化的数据结构有一定的了解本文结合笔者自身对该漏洞的了解,写...

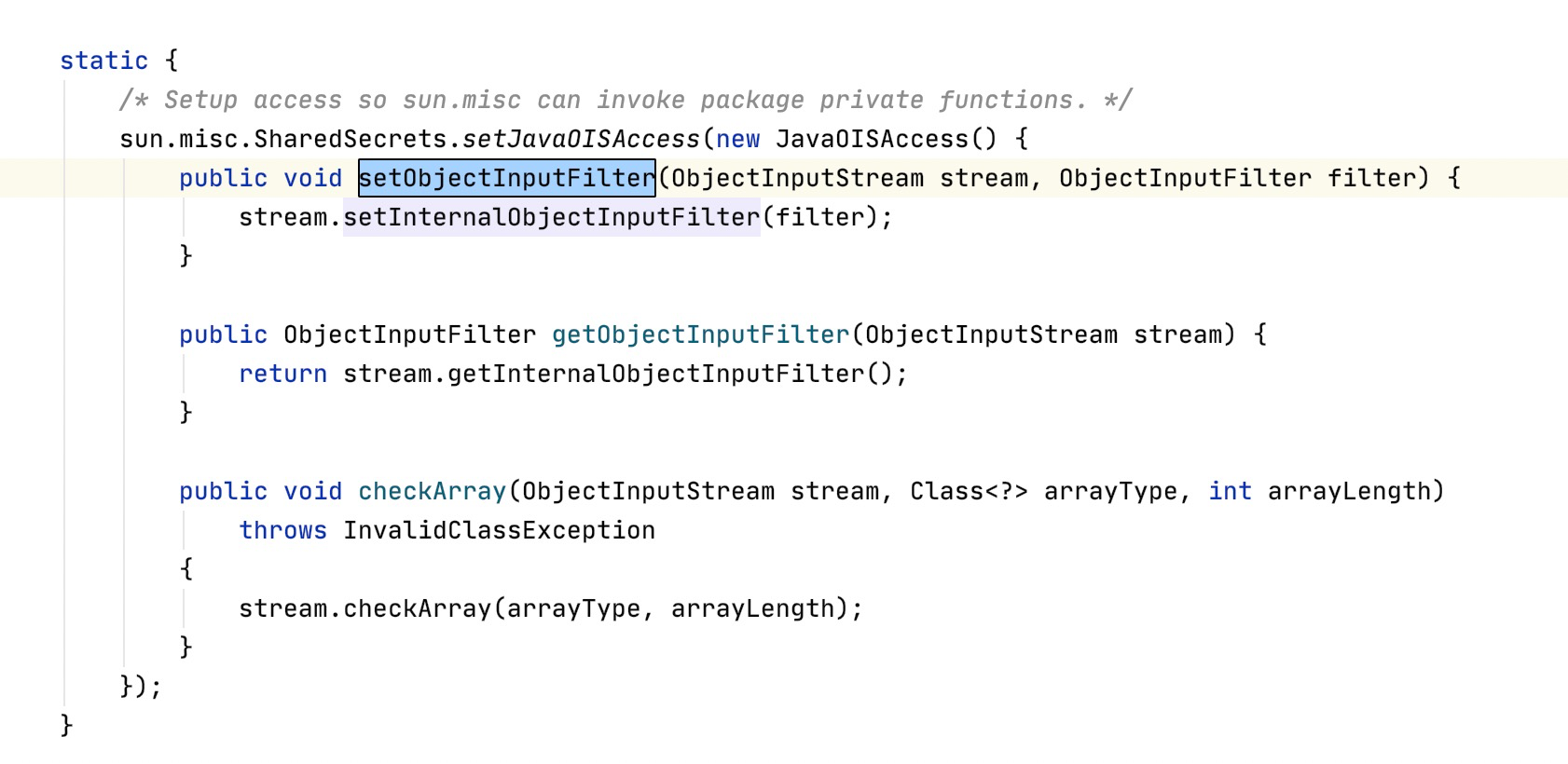

JEP2900x01 什么是JEP?JDK Enhancement Proposal 简称JEP,是 JDK 增强提议的一个项目,目前索引编号已经达到了JEP415,本文重点来谈谈什么是JEP290,JEP290做了哪些事,JEP29...